本ページはプロモーションが含まれています。

Twitterユーザー間で情報が一気に広まったウィルス「VVVウィルス」ですが、日本国内に急速に広まっている情報はありません。

初めVVVウィルスの危険性を発表したユーザーが、過剰に危険性を煽った形になり、それが急速に広まり誤解を生んでしまったのが、今回の騒動です。

しかし、実際に感染した人が国内に出ているのも事実です。

そこでVVVウィルスに対して、正体と対策を解説していきます。

VVVウィルスの正体は?

NURO光で無料導入できるカスペルスキー(2023年から無料でご利用いただけません)社にて、詳しく解説がありました。

「vvvランサムウェア」はFlash脆弱性で感染、「Angler EK」で拡散 – カスペが分析

(security-nextニュース)

ウィルス名は「TeslaCrypt 2.2.0」

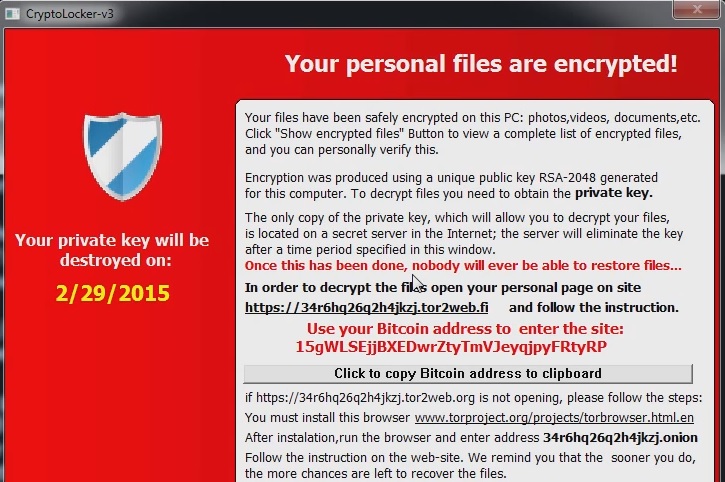

感染すると、パソコン内のファイルを私用ファイルを暗号化し、利用不可能な状態にします。

ファイルを人質に取るランサムウェアと一つ

その後、上記のような脅迫文を表示し、お金を払わないとファイルは戻さないと脅迫してきます。

このようなウィルスを「ランサムウェア」と呼ばれ、最近非常に増えてきているウィルスの一つです。

なお、このウィルスは、元々TeslaCrypt 2.0というウィルスがあったようですが、そのマイナーバージョンアップ版のようです。

マイナーバージョンと言っても、ファイルの改変時に拡張子「.vvv」に変更される点のみのようで、基本的なウィルスの動作は変わっていないようです。

なお、リンク先にも書かれていますが、カスペルスキー(2023年から無料でご利用いただけません)をインストールしたパソコンであれば、感染しない特徴を持っているようです。

同社製品がインストールされているかチェックし、同社製品が導入された環境だと、感染しない特徴を持つという。

新しいウィルスの解析が早いカスペルスキー(2023年から無料でご利用いただけません)に検体を送られるのを、ウィルス製作者が嫌がったのでしょう。

その結果、このような動作を行うようにしたものと思われます。

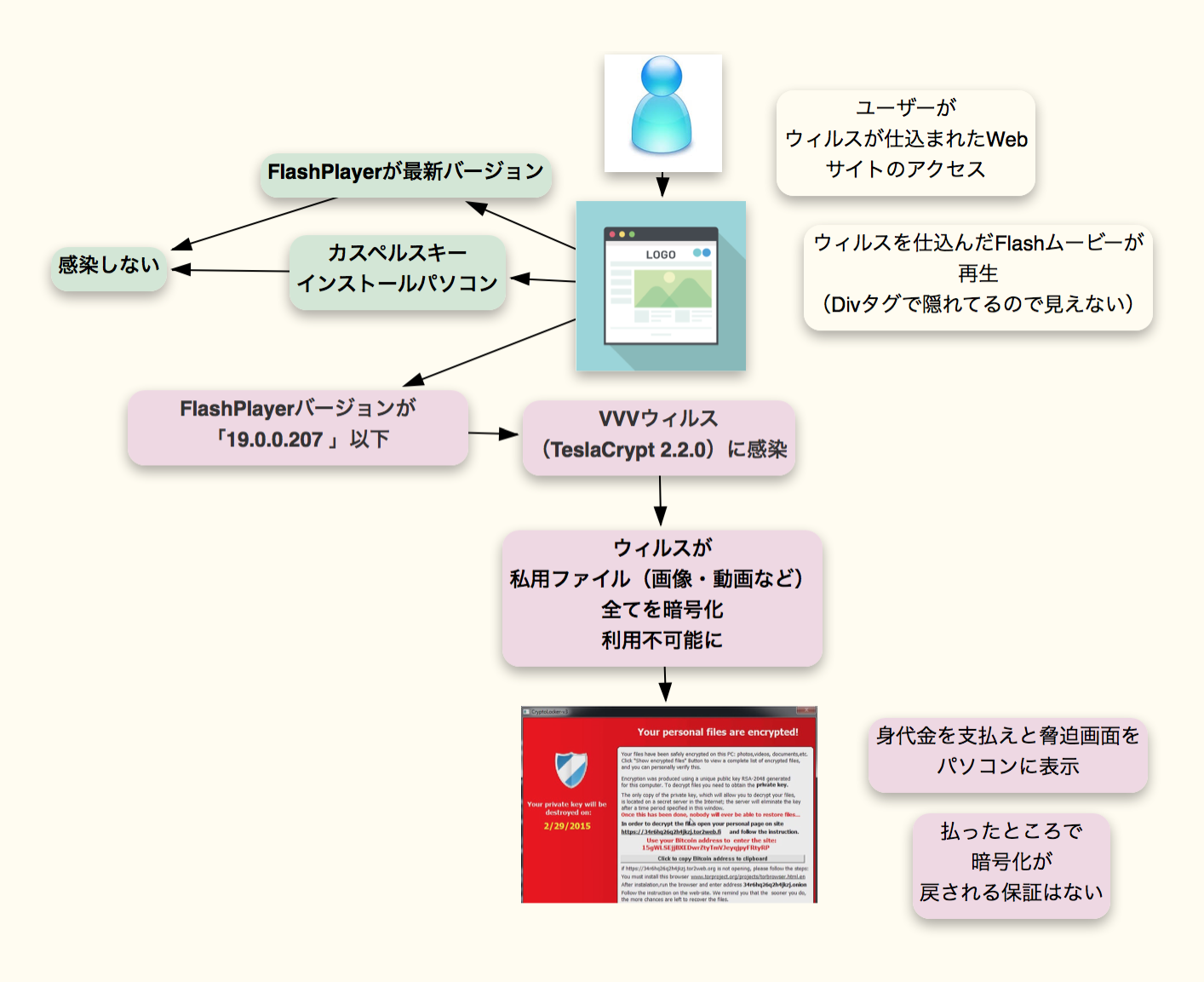

VVVウィルス(TeslaCrypt 2.2.0)は、どのような脆弱性を利用したウィルスか

ウィルス感染を引き起こすために利用される脆弱性は、Adobe Flash Playerによる「CVE-2015-7645」の脆弱性を利用したものです。

Flashの脆弱性が原因

CVE-2015-7645に関しては、下記のリンクにて確認してください。

更新:Adobe Flash Player の脆弱性対策について(APSA15-05)(CVE-2015-7645等)(APSB15-27)

(IPA 情報処理推進機構)

ウィルスの感染ルートは、Web上のFlhasムービーを「<div>」タグで見えないように細工。

再生された時点で、FlashPlayerの脆弱性に対して対策を行っていないパソコンに対して感染症状が出ます。

つまり、Flashの更新を怠っているパソコンでは、危険性のあるWebサイトを開いただけで感染します。

VVVウィルス(TeslaCrypt 2.2.0)感染ルート

脆弱性「CVE-2015-7645」の対策は?

2015年10月に更新された脆弱性を修正するバージョンアップにて、Flash Playerは修正済みです。

自身のパソコンのFlash Playerのバージョンが「19.0.0.207 およびそれ以前のバージョン」でなければ、感染することはありません。

Flash Playerのバージョン確認は、下記のリンクにて確認することが出来ます。

Flash Player の状況確認(Adobe公式サイト)

もし19.0.0.207以前のバージョンを利用している場合は、至急バージョンアップを行って下さい。

なお、前記した通りNURO光で無料提供されている「カスペルスキー(2023年から無料でご利用いただけません)」がインストールされているパソコンには、そもそも感染しません。

また、今後同じようなウィルスが出ないとも限りません。

NURO光ユーザーは無料でインストール出来るので、忘れず入れておきましょう。

スポンサーリンク